Не секрет, что с приходом интернета в каждый дом количество зараженных машин растет в геометрической прогрессии. Виной тому различные программы и сервисы, которые могут содержать серьезные дыры в работе протоколов или программного обеспечения. Однако, забрикадировать наглухо машину изнутри — значит лишить себя всех удобств работы и довольствоваться лишь браузером (в лучшем случае). Чтобы сохранить боевой набор достаточно лишь быть начеку и знать откуда ждать угрозы. Попробуем разобраться вместе…

Чем может обернуться проникновение извне, мы все прекрасно знаем — от передачи всей ценной информации к злоумышленнику, до полного уничтожения содержимого жесткого диска — в таких случаях спасает лишь восстановление данных от профессиональных фирм. Рассмотрим самое основное:

21 порт (FTP). Протокол не шифрует данные при проверке подлинности. Частично проблема решается использованием протокола FTPS. Рекомендуется использовать проверенный софт (менеджер CureFTP например). Тем, кто занимается работой над собственным проектом и постоянно генерит идеи на тему как раскрутить сайт , требуется особое внимание к этому протоколу, так как многие до сих пор «заливают» файлы с помощью FTP, что, как мы видим, довольно небезопасно.

23 порт (Telnet) . Проблема та же, что и выше. Логин и пароль совершенно не шифруются и гуляют в стеке в открытом виде. В данный момент практически не используется, ввиду того, что появился более совершенный аналог — SSH, обладающим мощной криптографической составляющей.

25 порт (SMTP). Данный протокол используется для отправки почтовых сообщений. Одной из самых часто встречающихся угроз является подмена адреса отправителя сообщения. Чем это грозит можете посудить сами. Несложная социальная инженерия — и доступ к данным обеспечен. Вторая по популярности атак — бреши в sendmail`e — агенту по доставке почты. Так же существует возможность перехвата сообщения, пока оно «скачет» от сервера к серверу. Самым надежным способом предотвратить подмену адреса в поле «От кого» является электронная подпись.

53 порт (Domain Name System — DNS) Что такое днс, думаю, знают даже продвинутые пользователи. А вот то, что существуют атаки типа DNS-Spoofing — не все. Если не вдаваться в технические подробности, то злоумышленник может подменить адрес DNS-сервера на свой, который ваш компьютер будет считать доверенным, и соответственно будет следовать туда, «куда направили». Защитой от данного вида атак является грамотная настройка iptables и программного обеспечения, типа DnsCrypt

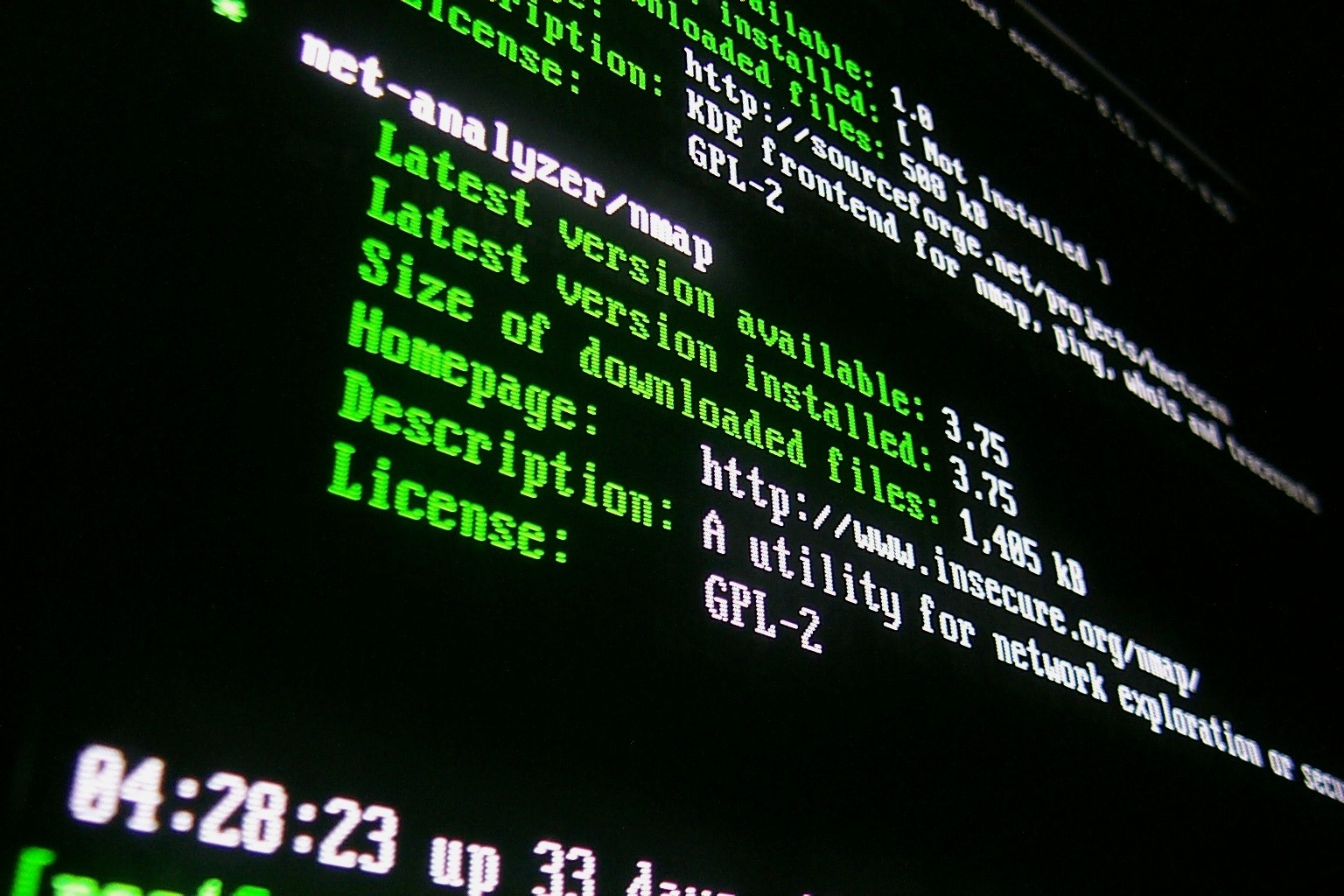

139 — NETBIOS — С помощью него можно легко получить данные из вашей локальной сети (открытые порты, запущенные сервисы, версии ПО и т.д.)

И мы ведь только затронули самые основные порты, которые используются в работе каждый день. Сделать из своего рабочего коня решето, как видите, проще простого, поэтому не забывайте устанавливать обновления и следить за рубриками BugTrack на известных ресурсах по сетевой безопастности.